Copyright © 2018 www.520730.com, All rights reserved.

巴陵时尚网 版权所有 粤ICP备13023037号-1

勒索病毒最新消息:样本名词“想哭”变成“想妹妹”?

- 来源:网络投稿 编辑:爱乐活小组

- 关键字:

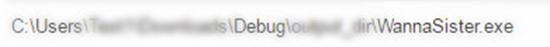

腾讯反病毒实验室初步判断,WannaCry病毒在爆发之前已经存在于互联网中,并且病毒目前仍然在进行变种。在监控到的样本中,发现疑似黑客的开发路径,有的样本名称已经变为“WannaSister.exe”,从“想哭(WannaCry)”变成“想妹妹(WannaSister)”。

腾讯安全反病毒实验室96小时勒索病毒监控图

腾讯安全反病毒实验室表示,尽管此次WannaCry勒索病毒影响席卷全球,短期内被瞬间引爆,但实际破坏性还不算大,希望大家理性了解并面对,并不希望放大恐慌。此次我认为这次勒索病毒的作恶手法没有显著变化,只是这次与微软漏洞结合。针对勒索病毒已经找到了有效的防御方法,而且周一开始病毒传播已在减弱,用户只要掌握正确的方法就可以避免,广大网友不必太惊慌,也呼吁行业理性应对。

附腾讯安全反病毒实验室发布的报告只要

WannaCry勒索病毒时间轴

传播方式

根据目前我掌握的信息,病毒在12日大规模爆发之前,很有可能就已经通过挂马的方式在网络中进行传播。在一个来自巴西被挂马的网站上可以下载到一个混淆的html文件,html会去下载一个前缀为task的exe文件,而诸多信息表明,此文件很有可能与12号爆发的WannaCry勒索病毒有着紧密关系。

根据腾讯反病毒实验室威胁情报数据库中查询得知,此文件第一次出现的时间是2017年5月9号。WannaCry的传播方式,最早很可能是通过挂马的方式进行传播。12号爆发的原因,正是因为黑客更换了传播的武器库,挑选了泄露的MS17-010漏洞,才造成这次大规模的爆发。当有其他更具杀伤力的武器时,黑客也一定会第一时间利用。

对抗手段

对抗手段

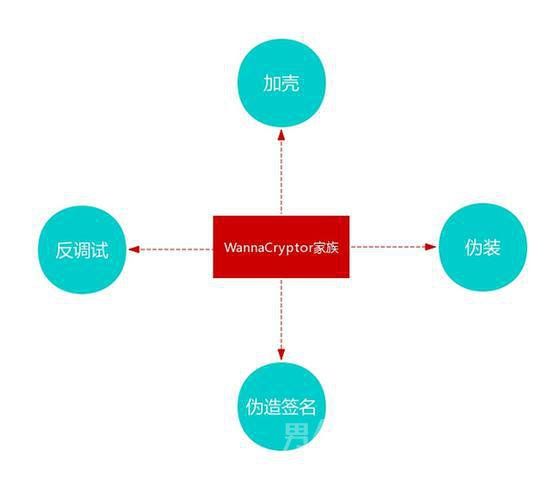

当传播方式鸟枪换大炮后,黑客也在炮弹上开始下功夫。在腾讯反病毒实验室已获取的样本中找到一个名为WannaSister的样本,而这个样本应该是病毒作者持续更新,用来逃避杀毒软件查杀的对抗手段。

此样本首次出现在13号,这说明自从病毒爆发后,作者也在持续更新,正在想办法让大家从“WannaCry想哭”更新到“WannaSister想妹妹”。就目前掌握的信息,自12号病毒爆发以后,病毒样本出现了至少4种方式来对抗安全软件的查杀,这也再次印证了WannaCry还在一直演化。

加壳

在分析的过程中,我发现已经有样本在原有病毒的基础上进行了加壳的处理,以此来对抗静态引擎的查杀,而这个样本最早出现在12号的半夜11点左右,可见病毒作者在12号病毒爆发后的当天,就已经开始着手进行免杀对抗。下图为壳的信息。